Время прочтения - 6 мин.

В результате первой из двух недавних атак «51%» биржа OKEx подтвердила потерю Ethereum Classic ( ETC ) на сумму около $5,6 млн и теперь рассматривает возможность удаления ETC с торгов.

OKEx — одна из крупнейших бирж по обороту ETC и исключение «эфира классика» из торговли будет непростым решением, подчеркивает исполнительный директор компании Джей Хао.

«Учитывая популярность и репутацию ETC, мы не торопимся с делистингом», — пояснил Хао порталу CoinDesk в Telegram-сообщении, датированном 17 августа. «Тем не менее, им необходимо реализовать значительные обновления сети, чтобы снизить вероятность еще одной атаки 51%».

Хронология атаки — подготовка

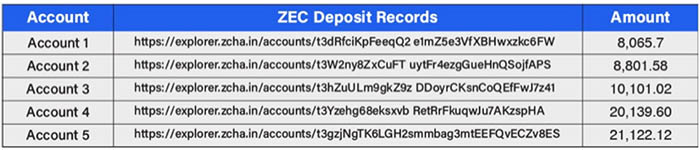

Судя по итогам расследования и выводам OKEx, злоумышленник (или группа лиц) в период с 26 июня по 9 июля 2020 г. зарегистрировал пять учетных записей в ходе подготовки к двойному расходованию ETC.

Все пять записей успешно прошли протоколы OKEx «Знай своего клиента» и перешли на второй и третий уровни KYC платформы, что позволило увеличить лимиты на снятие средств. Внимание привлекает наличие у атаки некоего «русского следа» (см. Таблицу).

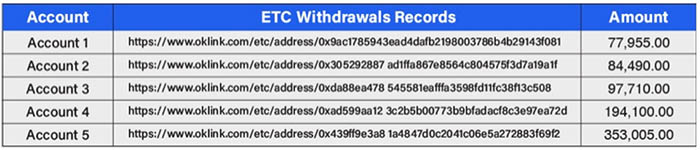

Затем с 30 по 31 июля 2020 года пять недавно зарегистрированных аккаунтов суммарно внесли 68 230,02 ZEC на OKEx несколькими транзакциями. И 31 июля злоумышленник (или группа) обменял всю сумму депонированных ZEC на ETC на спотовом рынке OKEx. После чего инициатор атаки вывел недавно приобретенный ETC из OKEx на несколько внешних адресов ETC, сняв в общей сложности 807 260 ETC, что на тот момент составляло примерно $5,6 млн.

Атака в три этапа

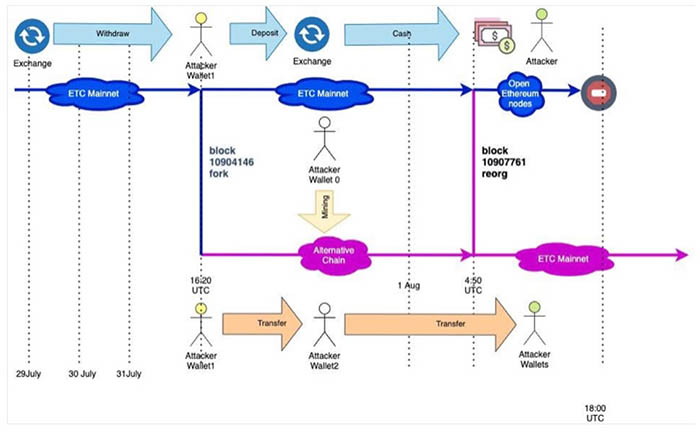

Ниже на схеме, представленной независимыми исследователями и подтвержденной биржей OKEx, наглядно показано, как именно была проведена атака, датированная 31 июля — 1 августа.

31 июля после обмена ZEC на ETC на бирже OKEx и последующего вывода ETC на внешние адреса, злоумышленник приступил к полномасштабной атаке «51%» на блокчейн Ethereum Classic. Всю операцию можно разбить на три этапа: 1) создание «теневой цепочки» — как альтернативы для цепочки основной сети ETC; 2) фактическое двойное расходование средств; 3) глубокая реорганизация цепочки, принесшая убытки OKEx.

Создание теневой цепочки

31 июля злоумышленник закупил достаточно хешрейта для установления контроля над сетью ETC. Это стало возможным после значительного оттока майнеров из сети ETC в ETH из-за возросших комиссионных выплат и доходности майнинга эфира. Они принялись майнить в сети Ethereum Classic, начиная с блока 10904146, добытого в 16:36:07 UTC.

Злоумышленник занялся построением альтернативной сети — параллельной и идентичной основной сети, но не транслируемой другим узлам — создавая так называемую теневую цепочку, о которой знали только атакующие.

В инициированную теневую цепочку вошла транзакция с 807 260 ETC, ранее приобретенных злоумышленником на OKEx и выведенных на внешние адреса. Итак, на этом этапе история транзакций — как в основной сети ETC, так и в секретной теневой цепочке ETC — выглядела одинаковой.

Двойное расходование

Затем инициатор атаки снова отправил 807 260 ETC обратно на биржу OKEx, и транзакция была подтверждена в основной сети ETC. Однако злоумышленник изменил эту транзакцию в теневой цепочке, подменив адрес отправки 807 260 ETC своим вторым адресом (вместо адреса на бирже OKEx).

В результате реализованной схемы злоумышленник (или группа лиц) успешно осуществил двойную трату: 807 260 ETC были перемещены в OKEx в основной сети ETC, а параллельно остались на втором адресе кошелька в теневой цепочке.

Тайное становится явным

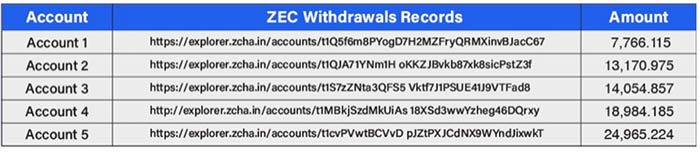

Организатор атаки снова обменивает ETC на OKEx на 78 941 356 ZEC — через спотовую торговлю. И тут же выводит приобретенный ZEC на несколько внешних адресов.

После вывода ZEC с биржи OKEx и подтверждения транзакций, злоумышленник транслирует 3 615 блоков теневой цепи ETC в основную сеть ETC. Эти блоки содержали транзакцию 807 260 ETC, отправленную на личный адрес злоумышленника), а не на адрес OKEx.

Поскольку злоумышленники в тот момент владели большей частью хэш-мощности ETC, они смогли быстро добыть новые блоки и создать более длинную цепочку, которая и была принята остальными участниками, поддерживающими работоспособность сети ETC, за основную. Эта цепь, как вы уже поняли, идентична реальной во всем, за исключением 807 260 ETC, «испарившихся» из реестра биржи, а вернее, из карманов всех участников торгов, приобретавших классик у злоумышленников за ZEC.

Кто в убытке

Основные потери понесли клиенты OKEx, обнаружившие, что приобретенный ими ETC просто исчез со счетов. Как сообщила биржа, за счет страхового фонда она полностью компенсировала (компенсирует) данные потери пользователям, приняв убытки от атаки «51%» на свой баланс.

Проекту ETC нанесен серьезный репутационный ущерб, и сейчас операции по вводу/выводу средств в ETC ограничены на большинстве торговых площадок (тем более, что сеть вскоре пережила и вторую атаку «5%»1). И теперь перед разработчиками ETC стоит важная задача — как обезопасить проект от подобных инцидентов в будущем.

На оплату хэш-мощностей для проведения атаки злоумышленники потратили около 17,5 BTC ($204 000). Однако с учетом стоимости вознаграждения в $23,44 за блок в Ethereum Classic, организаторы, скорее всего, заработали $93 760 только на вознаграждении за майнинг, компенсировав почти половину расходов на атаку «51%».

Если учесть, что на биржу эти люди завели 68 230,02 ZEC, а вывели 78 941 356 ZEC, они проявили себя в качестве успешных трейдеров. А 807 260 ETC достались им в виде чистого вознаграждения.

Съема атака была технически сложной и требовала глубинного понимания технологии работы алгоритмов сети ETC, что и продемонстрировали организаторы.

Последствия

Большинство аккаунтов, зарегистрированных на OKEx, имеют российское происхождение и прошли KYC3 (скорее всего, на подставных лиц или соучастников). А потому организаторы последствий не боятся — благодаря специфике российского законодательства. РФ не признает цифровые активы чьей-либо собственностью и, как следствие, действия злоумышленников — с точки зрения закона — убытков третьим лицам не причинили.

Источники: okex, bitquery

Подпишись на наш телеграм канал

только самое важное и интересное