Время прочтения - 9 мин.

Добыча криптовалют — это один из способов получения коинов в личное владение. Она происходит с помощью специальных алгоритмов шифрования, которые создаются криптографами под определенные монеты. Некоторые алгоритмы могут быть использованы для целого ряда коинов. Их расшифровкой занимаются майнеры и — при удачном раскладе — получают за это вознаграждение. Именно так развивается и функционирует блокчейн.

Какие алгоритмы майнинга криптовалют покорили сердца заядлых криптодобытчиков? Давайте рассмотрим этот вопрос подробнее.

Алгоритм хеширования цифровой валюты: что собой представляет и для чего предназначен?

Алгоритмы криптовалют образованы как совокупность особых криптографических механизмов и правил, благодаря которым происходит шифрование цифровых денег.

Одним из важных понятий в майнинге является хеш, который представляет собой уникальное сочетание символов в виде математических и буквенных обозначений. После обработки входящей информации криптографической функцией получается хеш, а сам процесс обработки называется хешированием.

Первое свойство хеширования состоит в том, что при малейшем изменении информации хэш будет другим. Второе — вне зависимости от вида информации длина хеша постоянна. Например, после хеширования фотографии котика мы получим хеш вида 1jkh32jpiv849m, т. е. строку из 14 символов. Если будем хешировать «Войну и мир» Толстого, то получим хеш вида lkm39s9nr54ma — тоже строку из 14 символов, но совершенно других. Когда же мы снова хешируем «Войну и мир», добавив лишнюю точку где-нибудь в середине 2-го тома, то получим 14-символьный хеш, не похожий на 2 предыдущих. При этом обратная операция с хешем всегда точно воспроизводит изначальную информацию.

Так вот, суть майнинга заключается в том, чтобы с помощью простого перебора хешей получить такой, который совпадает с заранее заданным значением. Чем быстрее происходит перебор, тем больше вероятность первым найти нужный хеш. Это делается с применением подходящего для этой цели оборудования: видеокарт, процессоров или асиков.

После того, как правильный хеш будет найден и подтвержден, в блокчейне сгенерируется новый блок. В нем сохранятся все данные прошлого блока:

- все транзакции;

- хеш;

- сумма вознаграждения.

А пользователь, оборудование которого нашло хеш, получит пропорциональное вознаграждение. В целом именно так упрощенно выглядит процесс майнинга криптовалюты.

Что такое механизм консенсуса?

Следующее понятие — это механизм консенсуса, или правило, по которому один узел сети может проверить информацию, поступившую от другого узла сети, на достоверность. Наиболее распространены такие алгоритмы консенсуса, как:

- PoW (подтверждение выполненной работы);

- PoS (подтверждение доли);

- DPoS (делегированное подтверждение доли) и др.

Основные алгоритмы хеширования криптовалют

Добыча криптовалют включает в себя огромное количество алгоритмов хеширования, однако не все они являются максимально надежными. Какие же из них чаще всего используют майнеры?

Давайте рассмотрим перечень актуальных и востребованных алгоритмов майнинга топовых криптовалют. Список, представленный ниже, сформирован на основе пользовательских запросов. Однако для получения ожидаемого результата майнинга каждый пользователь должен принимать решение о выборе алгоритма самостоятельно. При этом нужно учесть не только выбранную криптовалюту, но и установленное оборудование.

Equihash

Equihash — это анонимный алгоритм хеширования виртуальных денег, который начал свою работу семь лет назад на базе блокчейна Zcash. Измерение хешрейта происходит в миллионах хешей в секунду, а для добавления блока достаточно ста пятидесяти секунд. Принцип работы хеш-функции основан на понятии «Парадокса дней рождений».

Для алгоритма важно, чтобы вычислительное устройство имело достаточно видео-ОЗУ, но не быстро выполняло расчеты математического характера. Благодаря памяти сеть считается более защищенной от контроля крупным майнером или их группой. Идеальным выбором для Eqiuhash считается включение в ферму видеокарт, имеющих память 2 Гб и выше, например, NVidia.

Коины, функционирующие на Equihash:

- Comodo Coin;

- Bitcoin Private;

- Horizen;

- Bitcoin Gold;

- Zcash.

X11

Х11 — уникальный алгоритм шифрования, обеспечивающий высокую степень безопасности благодаря наличию 11 функций. Для его взлома потребуется пройти 11 препятствий — без этого взлом злоумышленниками будет невозможен. Главная фишка в том, что уже при прохождении первой функции будут заметны проблемы, и специалисты смогут усилить защиту.

Еще одним преимуществом алгоритма является его экономичность. Для добычи монет не нужно тратить много энергоресурсов: используя этот алгоритм биткоина, добыча того же количества монет происходит при 50% снижении потребляемого электричества.

На сегодня разработчики предлагают и другие механизмы шифрования на основе Х11, а именно Х12 и выше.

Коины для майнинга:

- Dash;

- Tao;

- CannabisCoin;

- Pura;

- Enigma.

Ethash, или Dagger Hashimoto

Ethash был создан разработчиками исключительно для получения эфириума. Он сочетает в себе два разных алгоритма — Dagger и Hashimoto. Измерения происходят в Megahash/секунду. Рассмотрим каждый из них отдельно.

Особенностью Dagger являются исключительные критерии памяти видеоустройства ПК. При этом производительность у него остается высокой даже при повышении сложности функционирования сети. Стоит заметить, что алгоритм не используют в одиночку, т. к. у него есть уязвимости. Dagger отлично взаимодействует с Hashimoto. Особенностью последнего считается использования большого объема памяти. Поэтому он снижает скорость добычи, в результате чего выполнить бесконечное число операций ввода/вывода не получится. По причине невозможности использования метода бесконечного подбора случайных значений, применить асики для добычи эфириума было невозможно.

Объединив два механизма шифрования в один, устройству потребовался дополнительный объем памяти. К тому же он регулярно увеличивался из-за усложнения сети.

Коины, работающие на алгоритме:

- Ethereum;

- Musicoin;

- Pirl;

- Etherium Classic;

- QuarkChaine;

- Ubiq.

SHA-256

Этот уникальный механизм шифрования, по сути, исторический, т. к. алгоритм майнинга биткоина SHA 256 является первым среди подобных. Сокращение SHA в названии обозначает Secure Hash Algorithm, а число 256 показывает генерацию 256-битного хеша. Вычисления происходят в Gigahash в секунду.

Алгоритм считается самым безопасным из семейства, что подтверждено тестом на устойчивость к нахождению прообраза и коллизий. Из-за популярности майнинга биткоина он выгоден только при использовании асиков. Для вычисления хеша на других устройствах его не используют.

SHA-256 сегодня — не только алгоритм майнинга биткоина. С его помощью добывают такие коины:

- Litecoin;

- Bitcoin;

- Bitcoin Cash;

- Namecoin;

- Bitcoin SV;

- Litecoin Cash;

- PeerCoin.

Cryptonight

Для сетей с анонимными криптовалютами Cryptonight — идеальное решение. Принцип его функционирования — технологии кольцевых подписей и использования одноразовых адресов. Впервые применялся для токена Monero. С этим алгоритмом криптовалюты блок генерируется за шестьдесят секунд. Такие свойства алгоритма обусловлены протоколом CryptoNote, созданном еще в далеком 2012 году.

Из-за абсолютной анонимности транзакций каждый коин, функционирующий на алгоритме, считается взаимозаменяемым. Для добычи монет используются процессоры и видеокарты. Обязательным условием является достаточное количество оперативной памяти — не менее 2 Гб. Именно поэтому асики для этого алгоритма экономически невыгодны, т. к. они отличаются высокой скоростью математических вычислений.

Причина этого — поиск заданного параметра для появления еще одного блока в сети состоит из создания случайных блоков, хранящихся в памяти вычислительного устройства. Благодаря этому повышается уровень децентрализации сети. Невозможно допустить такое положение дел, при котором 50% вычислительной мощности предоставляет один майнер.

Дополнительной привлекательностью алгоритма является минимальное выделение тепла при работе вычислительных устройств. Поэтому майнеры выбирают его в условиях жаркого климата и ограниченного доступа к электроэнергии.

Монеты, использующие данный алгоритм:

- DigitalNote;

- Bytecoin;

- CryptoNoteCoin;

- Aeon;

- Electroneum;

- Karbo;

- Ryo.

Scrypt

Механизм хеширования Scrypt чаще всего применяют одиночные добытчики крипты. Это связано с тем, что он устойчив к «аппаратной атаке». Алгоритм создает один блок в сети за тридцать минут, а измерения хешрейта происходят в миллионах хешей в секунду.

Среди алгоритмов для майнинга криптовалют именно Scrypt стал популярным из-за необходимости повысить требовательность расчетной мощности появления блоков при майнинге биткоина. Это было сделано с целью запрета организации монополизации цифрового золота. Сегодня в функционировании майнинга Scrypt-криптовалют важен объем видеопамяти.

Добыча монет на алгоритме осуществляется как на процессорах/видеокартах, так и на асиках. Однако при его выборе нужно учесть, что он сильно нагружает память устройств.

Монеты, которые добываются на Scrypt:

- Litecoin;

- Reddcoin;

- Viacoin;

- Dogecoin;

- Syscoin;

- MonaCoin.

Алгоритмы майнинга криптовалют: таблица

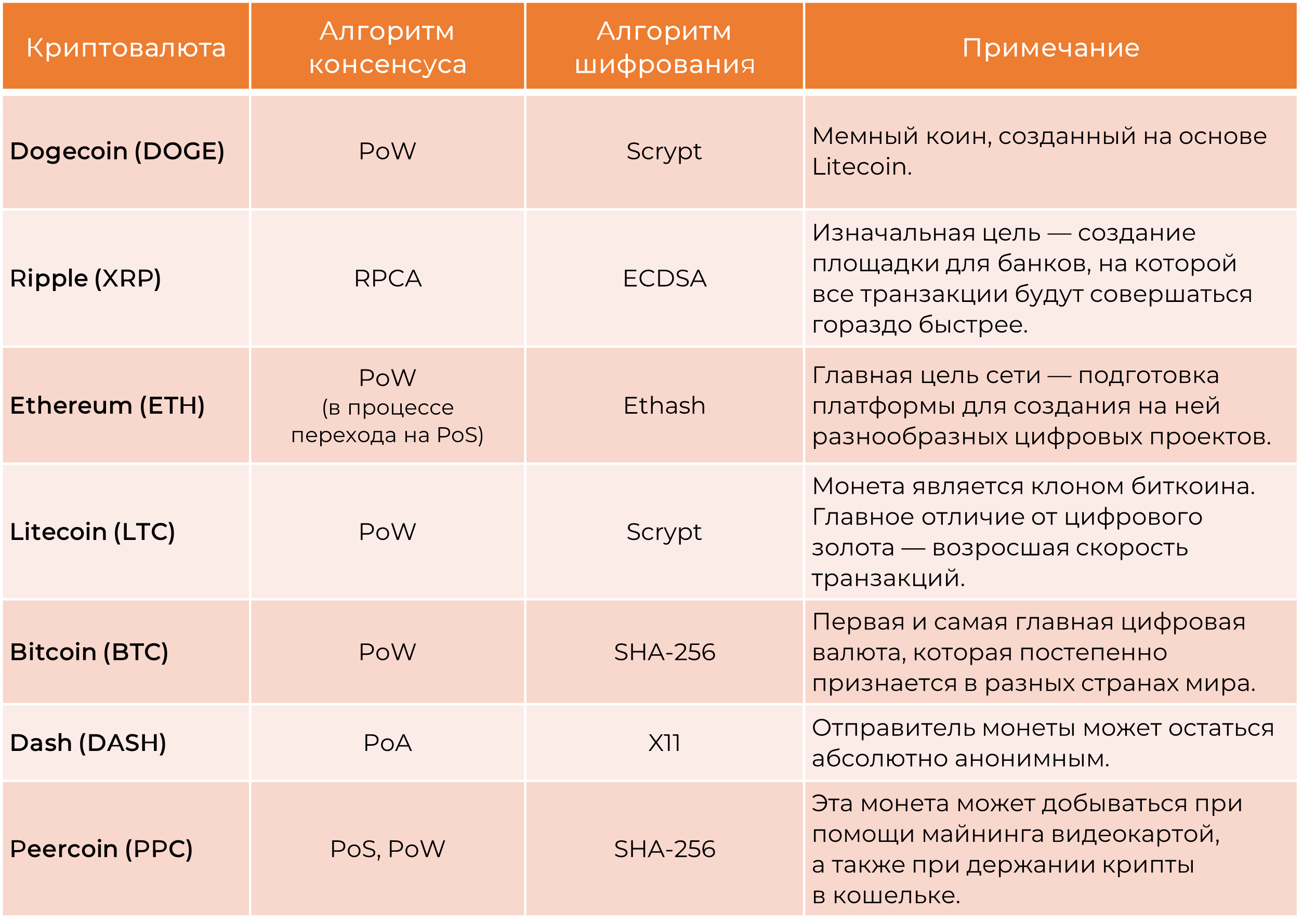

Чтобы рационально использовать установленную вычислительную систему, необходимо выбирать наиболее подходящий алгоритм конкретной криптовалюты. Так как одна и та же монета может добываться на разных алгоритмах, то стоит учитывать все параметры фермы. Далее в таблице рассмотрим криптовалюты и их алгоритмы.

Нужно понимать, что с каждым годом добыча монет усложняется, что подтверждает динамика хэшрейта. Меняются и модернизируются алгоритмы, устраняются дефекты и уязвимости. Именно поэтому каждому майнеру стоит мониторить изменения в этой сфере.

Подпишись на наш телеграм канал

только самое важное и интересное